EITSPEA vaba 2: Kuidas jälgitakse illegaalset tegevust pimeveebis

Pimeveebi tuntakse tihti kui kohta kus on tagatud privaatsus ja kus tegevustest ei jää jälgegi. Sellegipoolest langevad pimeveebi impeeriumid ja kinni püütakse võtmeisikud. Kuidas see juhtub ning mis tehnoloogiaid ja võtteid kasutavad julgeolekuagentuurid? Vaatame üle mõned näited.

Kommuunide infiltreerimine

Julgeolekutöötajad võivad teeselda müüjaid, ostjaid või võtmeisikuid, et saada usaldust huvialastes kommuunides. Seejärel kogutakse andmeid ja juhitakse kontrollitud tarnimisi, mis võivad viia kõrgemal tasemel tegutsejateni. Kogutud andmed aitavad tuvastada operatiivseid detaile ja tuvastada osalejaid.

Liikluse analüüs

Tor anonümiseerib andmete sihtkoha ja allika, kuid teatud võrgu liikluse analüüsi tehnikad aitavad tuvastada ebaseaduslikule tegevusele viitavaid mustreid. Alati ei ole vaja teada andmete sisu, piisab ka andmete voo ja ajastuse analüüsist millega tuvastatakse kahtlaseid käitumisi. Näiteks on tähelepanuväärsed suurte andmehulkade ülekandmine ebatavalistel aegadel või sagedased ühendused teatud sõlmede vahel, mis on tüüpilised omadused pimeveebi turgude tegevustel.

Dekrüpteerimine

Enamik pimeveebi suhtlust on kaitstud tugeva krüpteeringuga, mida saab lugeda ainult dekrüpteerides. Dekrüpteerimine maksab arvutusvõimsust ja pimeveebis kasutavate krüpteerimisalgorütmide puhul väga palju. Sellegipoolest piisavalt suure huvi ja kombineeritud ressursside korral võib see arvutusvõimsus olla olemas.

Koostöö ISP-dega

Kui huvialased isikud on näiteks teinud operatiivse turvalisuse vigu ja avaldanud enda ip, saavad julgeolekuorganid pöörduda interneti teenuse pakkujate poole kellelt nad saavad taodelda ip aadressiga seotud kasutajate teavet mis viib reaalse füüsilise asukohani, arreteerimise ja seadmete konfiskeerimiseni.

Kokkuvõttes

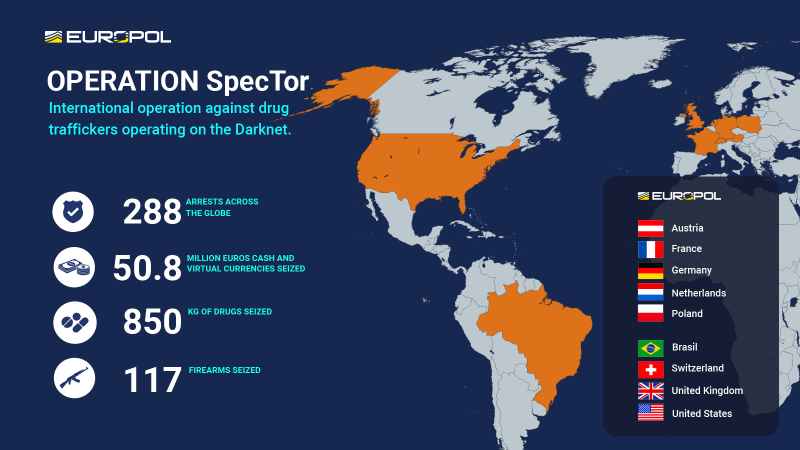

Pimeveeb on privaatsem kants, kuid see ei ole kaljukindel ja suurema jäljega kaasneb suurem huvi isiku vastu, mis omakorda suurendab ressursside panustamist ja toob kaasa mitmete agentuuride kaasamist, ka rahvusvahelist koostööd on selles valdkonnas rakendatud korduvalt.

Comments

Post a Comment